كل ما تحتاج معرفته عن الهجمات السيبرانية وطريقة تعليمها

كل ما تحتاج معرفته عن الهجمات السيبرانية وطريقة تعليمها

ما هو الهجوم السيبراني؟

بدأ العالم يتجه ليتول الى كل شيء فيه رقميا، وكما أصبح يعتمد على الذكاء الاصطناعي بشكل كبير جدا. فمعظم الدول الغربية والمتطورة وبعض من الدول العربية تحتفظ ببيانات سكانها على قواعد بيانات رقمية، فتحتفظ بكل سجلات المواطنين؛ كالأرقام والبصمات وأماكن الإقامة والبيانات الرقمية الطبية وغيرها من المعلومات المفيدة للدولة والمواطن. وفي تسارع التطور الرقمي باتت الحاجة لحماية هذه البيانات امر ضروريًا وملح من أجهزة الدولة نفسها فما بالك من الدول المعادية اصلا ؟ وان التطور يقودنا إلى أنواع جديدة من الحروب قد تكون اشد ضرراً من الحروب التقليدية.

ان الحروب التي اعتدنا عليها على من فجر التاريخ مثل تسيير الجيوش واستخدام العتاد والأسلحة الثقيلة لم تعد موجودة اليةم كما هي في السابق. والحروب ما زالت مشتعلة بين جبهات عدة في العالم، إلا أنها تحولت الى اشكال أخرى لتواكب العصر الذي نعيشة وتعمد على أسلحة متطورة تكاد تكون غير مرئية، في هذة الايام هناك الكثير من الهجمات التي يتعرض إليها الشكرات والافراد وحتى الحكومات بانواعها. إما بهدف التجسس عليها لخدمة جهات معينة أو الحصول على معلومات وتسريبها او بيعها او الأموال مقابل إعادة البيانات المسروقة.وبكل بساطة ما يطلق عليه مصطلح الهجوم السيبراني – Cyber Attac.

من أين بدأ مصطلح الهجوم السيبراني ؟

اليوم يعتمد العالم بشكل كامنل وشبة مطلق على الإنترنت انطلاقا من الأفراد العاديين وإلى أهم الشركات وأكبر المؤسسات حول العالم وصولا الى الحكومات ومؤسسات الدولة المختلفة. وحتى في دول العالم الثالث المتخلفة نسبياً بات الإنترنت جزء مهما فيها ولا يمكن الاستغناء عنه. ان الإنترنت في كل مكان، فالجميع يستخدمه بلا استثناء تقريبا بشكل مباشر او غير مباشر ويعتمد عليه في تخزين ونقل بياناتنا الشخصية وصولًا إلى الأسرار الدولية وحتى العسكرية منها ومعلومات الأمن الوطني والقومي للدول. تخيل كل هذه البيانات موجودة في فضاء الإنترنت، حيث فتحت هذه البيانات والمعلومات الحساسة شهية أشخاص أو مجموعات للقيام بهجمات إلكترونية وسيبرانية لأغراض متعددة منها محاولة فضح معلومات حساسة لجهة ما أو تغييرها لتصب في مصلحتهم أو تعطيلها أو حتى سرقتها لمختلف الاسباب. وتستهدف هذه الهجمات أنظمة المعلومات والبنية التحتية أو أجهزة الكمبيوتر الشخصية أو الشبكات بشكل عام.

كما يتم استخدام الهجوم الالكتروني من قبل بعض دول ذات سيادة، هذا يعطي لدولة ما القوة لشن حرب سيبرانية ضد دولة أخرى تراها معادية او شركات وكيانات اخرى. وايضا يقوم بهذا النوع من الهجمات كل من الأفراد أو مجموعات أو منظمات أو حتى عصابات وكل منهم لديه اسبابة الخاصة. وغالبا تبدا هذه الهجمات الالكترونية السيبرانية من مصدر مجهول يصعب تحديدة. ويمكن ان تكون الهجمات الالكترونية بين تثبيت برامج التجسس على جهاز كمبيوتر ما وصولا إلى محاولة تدمير البنية التحتية لدول بأكملها وهو يعد امر خطير جدا ولا يقل خطورة عن تاثيرة هجوم فعلي على ارض الواقع.

ما الاهداف من الهجمات السيبرانية .. ومن هم اغلب ضحاياها ؟

في وقت سابق كانت عمليات الاختراق أبسط من الآن بكثير ولا تقارن بوقتنا الحالي، وكان هدف منها هو الحصول على البيانات الشخصية أو البنكية أو غيرها بقصد سرقة هذة الأموال. لكن في يومنا هذا، لقد أصبحت هذه الهجمات أكثر تعقيدا وخطورة وبدأت في استهدف الشركات والمؤسسات الحكومية والمدن والدولة ككل التي تعتمد على الإنترنت سواء كلي او جزئي. ان وتاتي الهجمات السيبرانية من الغرف المظلمة وأمام شاشات الكمبيوتر وعتادها الأول والأخير هو مجرد أزرار صغيرة وعدة نقرات على لوحة المفاتيح. وتصنف أجهزة الاستخبارات العالمية هذه الهجمات تهديدا حقيقيا للامن والسلام العالمي، وخاصة في الفترة الأخيرة عندما أصبحت الهجمات الإلكترونية عنيفة ومعقدة على نحو متزايد، ةكما ذكرنا سابقا بامكانها تدمير البنى التحتية وشل اقتصاد أكبر الدول العالم.

ما هو أضخم هجوم سيبراني حصل حتى الان ؟

بامكان الهجمات السيبرانية ان تسيطر وتؤثر على كل الأنظمة المتصلة بالإنترنت بلا استثناء. بمكانها اعطاء المخترقين الوصول الكامل إلى أنظمة النقل وتعطيلها وكذلك الوصول إلى أنظمة الطيران وحتى إسقاط الطائرات.

كانت سنة 2017 اسوء سنة في عالم البيانات والهجمات الإلكترونية، وفي بداية اول ستة اشهر من العام؛ تعرض مليارا السجلات البيانات للسرقة والتشفير نتيجة الهجمات الإلكترونية مستهدفة عليها، وبلغت مدفوعات الفدية وقتها 2 مليار دولارا، وحدث ذلك بسبب أضخم عمليات هجوم سيبراني على مستوى التاريخ. تعرضت فيه اغلب دول العالم 99 دولة للاختراق، ومن بين اكبر الدول التي تعرضت للاختراق هي أمريكا والهند، وأوكرانيا، وإيطاليا، وبريطانيا وروسيا.

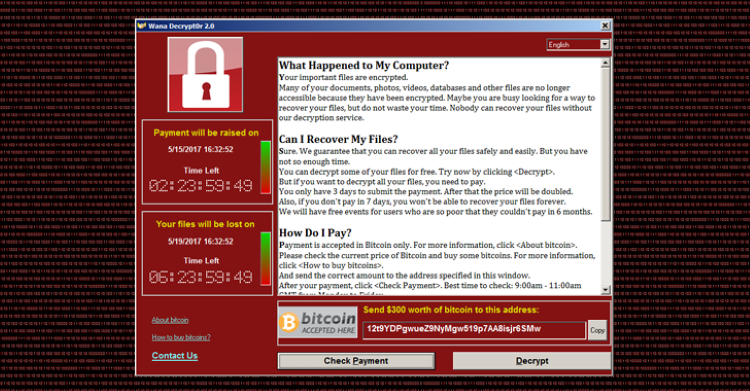

قد بدا اضخم هجوم سيبراني عرفته البشرية عبر فيروس الكل سمع عنه وهو WannaCry او فايروس الفدية الشهير، استغل ثغرة أمنية خطيرة في برنامج مايكروسوفت، التي أصدرت الشركة مسبقا تصحيحا له لتسد الثغرة. لكن استغل القراصنة أن العديد من الأشخاص والجهات لا يقوم بتثبيت التحديثات الاخيرة للبرامج، وإنما يكتفون بالعمل على النسخ التي ثبتوها فقط. ومن بين المؤسسات العملاقة التي تعرضت للهجوم؛ هيئة الخدمات الصحية الوطنية في بريطانيا، التي اضطرت إلى إيقاف جميع المعاملات الطبية وإلغاء جميع العمليات الجراحية.

كذلك وصل الهجوم على وزارة الدفاع والطوارئ الروسية وتعرضت الى أضرار بالغةض. ويعمل الفيروس الذي استخدم في الهجوم بإغلاق وتشفير كل المعلومات الموجودة على الكمبيوتر والسماح للمستخدم باستخدام ملفين اثنين فقط؛ يحتوي الأول على الفيروس، ويحتوي الثاني على تعليمات تنفيذ شروط المخترقين. أي أنه عندما يفتح المستخدم الكمبيوتر يجري إبلاغه أن الملفات قد تم تشفيرها، ويعطيه بضعة أيام للدفع، محذرًا من أن الملفات ستُحذف إن لم يجري الدفع عن طريق عملة البتكوين. كما يعطي التعليمات حول كيفية الدفع وعملية الشراء والعنوان الذي يجري إرسال الأموال إليه.

كما ذكرنا، يمكن للهجمات السيبرانية أن تقوم بها دول ذات سيادة. وهذا ما شهدناه ولا زلنا نشاهده بين الولايات المتحدة وإيران اللتين تقومان بهجمات سيبرانية متعددة. حيث قامت الولايات المتحدة بهجمات الكترونية استهدفت أنظمة حاسوبية إيرانية تُستخدم لإطلاق الصواريخ. بعدها أعلنت واشنطن اكتشاف زيادة في النشاط الإلكتروني الخبيث “كما دعته” والموجّه ضد الولايات المتحدة من قِبل أشخاص مرتبطين بالحكومة الإيرانية.

كذلك أعلنت إيران في عام 2010 أن الولايات المتحدة وإسرائيل قامتا بخلق فيروس إلكتروني قوي للغاية. أصاب حينها الآلاف من الحواسيب الإيرانية، وعطّل عمل أجهزة الطرد المركزي التي تستخدمها إيران في عملية تخصيب اليورانيوم. بالتأكيد كل ما ذكرناه مجرد أمثلة قليلة جدًا من ما يجري اليوم من عمليات اختراق وتهكير وسرقة للبيانات؛ سواء كانت شخصية أو بيانات شركات أو دول ومؤسسات في قطاعاتٍ مختلفة. في المجال التجاري أو قطاع البورصة وغيرها الكثير

لكن، ماذا عن الأمن السيبراني ؟

الأمن السيبراني هو حماية الأنظمة والشبكات والبرامج من الهجمات الرقمية الخبيثة. عبر مجموعة من الوسائل تعمل كالدروع لمنع الوصول إلى البيانات المهمة والحساسة. ومن بين هذه الوسائل؛ برامج كشف الفيروسات وإيقافها وكذلك تشفير الاتصالات. مثلًا، هناك بعض البرامج تقوم بقفل جميع البيانات وتشفيرها عندما تشعر بأن الوصول إليها يجري بطريقةٍ غير اعتيادية.

هذه الهجمات التي تعرضت لها الدول حفزتها لإنشاء أجهزة أمنية معنية بالدفاع عن مصالحها الوطنية والقومية ضد أيّ هجومٍ إلكتروني وكذلك القيام بالهجوم على الجماعات الإرهابية وبعض الدول المعادية. من هنا ظهرت أهمية الأمن السيبراني. في الواقع، هذا المصطلح ليس وليد تلك اللحظة. مع انفجار الثورة المعلوماتية ودخول العصر الرقمي. اعتبر الكثير من الباحثين أن الفضاء السيبراني بمثابة المجال الخامس في الحروب، بعد البر والبحر والجو والفضاء. وهو ما استدعى ضرورة وجود ضمانات أمنية ضمن هذه البيئة الرقمية التي تبلورت بشكلٍ أساسي بعد ظهور الهجمات الإلكترونية.

لذلك ونتيجة الهجمات السيبرانية ظهرت شركات متخصصة في الأمن السيبراني؛ لا تقتصر مهمتها على تأمين الشركات والمؤسسات العامة من أي هجومٍ محتملٍ فحسب، وإنما أيضًا القيام بالهجمات السيبرانية لصالح أفراد ودول ضد دولٍ أخرى. بعض هذه الشركات يقوم بإنشاء وبيع أسلحة إلكترونية، يمكن لأي شخصٍ استخدامها وإحداث ضررٍ إلكتروني. ومن هنا تأتي خطورة الاستحواذ العشوائي لمثل هذه الأسلحة الإلكترونية من قبل أشخاص خطيرين وغير كفؤ، كما هو الحال تمامًا مع الأسلحة التي عهدناها على مدى قرون.

أفضل دورات عربية لتعلم الامن السيبراني من الصفر مجاناً

1- كورس مقدمة في الأمن السيبراني

ماذا ستتعلم

- تحديد واستخدام المصطلحات والمفاهيم الرئيسية في مجال الأمن السيبراني

- تحديد وتمييز الجهات الفاعلة التهديد ودوافعها

- فهم الضوابط الوقائية والمباحث التي وضعتها أدوات الأمن السيبراني

- وصف التحديات العامة والقانونية للأمن السيبراني

- التعرف على برنامج الأمن السيبراني العالمي للاتحاد الدولي للاتصالات ومهمته

2- كورس أساسيات في الأمن السيبراني

ماذا ستتعلم

- اهم مصطلحات الأمن السيبراني الأكثر تداولا

- كيف تسيطر على أمان كلمة المرور الخاصة بك

- برامج مكافحة الفيروسات والقرصنة من الجيل التالي

- أمن المتصفح والبريد الإلكتروني

- اهم التوصيات بخصوص الشبكات العامة والشبكات المنزلية

- كيفية البقاء في أمان على وسائل التواصل الاجتماعي وعلى ال Cloud

- توعية للأطفال والآباء عن الأمن السيبراني

3- كورس حماية الأنظمة من الاختراقات

ماذا ستتعلم

- القدرة على اختيار برنامج حماية من الفايروسات مناسب لقدرات جهازك وذو كفاءة عالية

- ما هي مكونات البرنامج وكيفية استغلالها لتحقيق اعلى نسب الحماية

- كيفية اختيار برنامج Firewall مناسب لبيئة عملك

- ما هي مكونات البرنامج وكيف ستحمي بيئة العمل من الاختراقات الغير مرغوب بها

- كيفية تنزيل برنامج VMWARE و ما اهم مميزاته

- ما هو نظام تشغيل Kali Linux

- كيفية تنزيل النظام وما هي اجزائه الرئيسية

- معرفة الطريقة الصحيحه لمشاركة الملفات

- كيفية اعظاء الصلاحيات المناسبة للشخص المناسب

- ما هو تشفير القرص الصلب وكيفية تطبيقه وما هي اهميته

4- كورس تقنيات الهجوم والإختراق السيبراني

ماذا ستتعلم

- ما هي تقنية ال phishing وكيفية تطبيقها

- ما هي تقنية ال Sniffing وكيفية تطبيقها

- ما هي تقنية ال SQL Injection وكيفية تطبيقها

- ما هي تقنية ال MITM وكيفية تطبيقها

- ما هي تقنية ال DDOS وكيفية تطبيقها

- ما هي تقنية ال DNSMAP وكيفية تطبيقها

- ما هي تقنية ال RouterSploit وكيفية تطبيقها

5- دورة مجالات العمل والمسار الوظيفي في الأمن السيبراني

ماذا ستتعلم

- وظائف الأمن السيبراني – لماذا وأين؟

- مجالات العمل في الأمن السيراني

- أدوار العمل في الأمن السيبراني

- أهم الشهادات التي تساعدك في مجال عمل الأمن السيبراني

- الأمن الوظيفي وادوات التخطيط الوظيفي

- شهادة ومجال العمل في الـ ISO 27001

قد يهمك ايضاً: طريقة مسح بياناتك من الهاتف بشكل امن قبل بيعه (للايفون والاندرويد 2022) .